CLARCKCONNECT

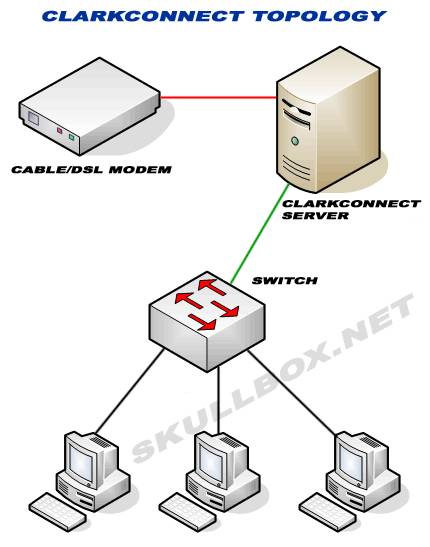

ClarkConnect es un paquete de programas informáticos de gran alcance con todo fácil de utilizar que transforma el hardware disponible del servidor en un cortafuego, una entrada o un servidor dedicada del Internet.

ClarkConnect es una gran solución para las escuelas, los negocios, las organizaciones, y Ministerio del Interior.

ClarkConnect transforma el hardware de PC estándar en cualquiera:

- un cortafuego/una entrada dedicados para su red.

- un servidor independiente en su red local.

La solución Linux-basada premiada incluye las herramientas del cortafuego y de la seguridad, junto con archivo, la impresión, la tela, el email, el poder, el antivirus, el antispam, la filtración del contenido, servidores de VPN y más. Una lista detallada de la característica se demuestra en la barra lateral abajo.

Fácil instalar y manejar:

El software es fácil de instalar en el hardware disponible… que usted puede ser en servicio en minutos.

- comprar un CD, o transferir la quemadura sus los propios

- insertar el CD en el sistema del servidor

- encender el servidor del CD

- seguir a mago de instalación

Una vez que usted tiene su sistema de ClarkConnect en servicio, usted puede configurar el servidor/la entrada con una herramienta de la administración en Internet fácil de utilizar.

CARACTERISTICAS:

- Cortafuegos de estado ( iptables ), redes y seguridad.

- Sistema de detección y prevención de intrusiones ( SNORT ).

- Redes privadas virtuales ( IPSEC , PPTP , OpenVPN )

- Proxy web, con filtrado de contenido y antivirus ( Squid , DansGuardian )

- Servicios de correo electrónico (Webmail, Postfix , SMTP , POP3 / s, IMAP / s)

- Groupware ( Kolab )

- Base de datos y servidor web (fácil de implementar pila LAMP )

- Servicios de archivo e impresión ( Samba y CUPS ).

- Flexshares (almacenamiento multiprotocolo unificado que actualmente emplea SMB , HTTP / S, FTP / S y SMTP )

- MultiWAN ( diseño tolerante a fallos de Internet )

- Informes incorporados para estadísticas y servicios del sistema ( MRTG y otros).

FUNCIONAMIENTO:

ClearOS Enterprise es un servidor red y plataforma de puerta de entrada diseñada para las pequeñas empresas y entornos distribuidos de las mismas. Se basa en el núcleo ClearOS que es una reconstrucción de Red Hat Enterprise Linux. La distribución es flexible e incluye una extensa lista de características y servicios integrados que se pueden configurar a través de una interfaz basada en web.

Algunas de las herramientas que se encuentran en ClearOS Enterprise incluyen anti-virus, anti-spam, VPN, filtrado de contenidos, gestor de ancho de banda, servicios de archivos, los servicios SMTP, servicios de impresión, la certificación SSL, y servicios web. Incluye un mercado que simplifica la instalación de software, incluyendo módulos de 3 ª parte.

ACTUALIZACIONES:

La ultima actualizacion es ClearOS es un sistema operativo comercializado por la compañía de software ClearCenter. Se basa en CentOS y Red Hat Enterprise Linux , [4]diseñado para su uso en pequeñas y medianas empresas como una puerta de enlace de red y un servidor de red con una interfaz de administración basada en web . [5]Se posiciona como una alternativa a Windows Small Business Server . [6] ClearOS sucede a ClarkConnect. El software está construido porClearFoundation y los servicios de soporte se pueden comprar en ClearCenter . [7]ClearOS 5.1 elimina las limitaciones anteriores a las funciones de correo, DMZ y MultiWAN.

A partir de la versión actualizada ClearOS 6.1, la distribución será un sistema operativo completo para servidores y estaciones de trabajo de los paquetes fuente para Red Hat Enterprise Linux.

Incluye servicios de entrada integrados (GS). para ponerse al día, manejar y supervisar su sistema:

- 24/7 supervisión del puerto y del recurso

- Servicios del DNS, incluyendo el DNS dinámico

- protección del antivirus

- herramientas del antispam

- actualizaciones contentas del filtro

- VPN manejado/dinámico

- intervenciones de seguridad diarias

- actualizaciones de la detección de la intrusión

- respaldo de e-mail/MX

REFERENCIAS:

https://www.ecured.cu/ClearOS#Novedades

http://mscerts.wmlcloud.com/es/337238.aspx

https://en.wikipedia.org/wiki/ClearOS

http://code.clearfoundation.com/svn/

KALILINUX

Kali Linux es una distribución basada en Debian GNU/Linux diseñada principalmente para la auditoría y seguridad informática en general. Fue fundada y es mantenida por Offensive Security Ltd. Mati Aharoni y Devon Kearns, ambos pertenecientes al equipo de Offensive Security, desarrollaron la distribución a partir de la reescritura de BackTrack, que se podría denominar como la antecesora de Kali Linux.

Kali Linux trae preinstalados más de 600 programas incluyendo Nmap (un escáner de puertos), Wireshark (un sniffer), John the Ripper (un crackeador de passwords) y la suite Aircrack-ng (software para pruebas de seguridad en redes inalámbricas). Kali puede ser usado desde un Live CD, live-usb y también puede ser instalada como sistema operativo principal.

Kali es desarrollado en un entorno seguro; el equipo de Kali está compuesto por un grupo pequeño de personas de confianza quienes son los que tienen permitido modificar paquetes e interactuar con los repositorios oficiales. Todos los paquetes de Kali están firmados por cada desarrollador que lo compiló y publicó. A su vez, los encargados de mantener los repositorios también firman posteriormente los paquetes utilizando GNU Privacy Guard.

Kali se distribuye en imágenes ISO compiladas para diferentes arquitecturas (32/64 bits y ARM).

CARACTERISTICAS:

No hay comentarios.:

Publicar un comentario